Przechwytywanie danych dostępowych oraz wykorzystywanie luk programistycznych w aplikacjach do tworzenia stron internetowych skutkuje najczęściej modyfikacją witryny i utraceniem pozytywnego wizerunku. Do włamań na strony WWW dochodzi najczęściej w wyniku podatności oprogramowaniu CMS np. w WordPressie. Cyberprzestępcy cierpliwie wyszukują w nim kluczowe błędy, a następnie dokonują szkodliwych ataków na szeroką skalę. To moment, kiedy warto zadać pytanie – czy zwykła aktualizacja WordPressa w zupełności wystarczy, aby uchronić stronę przed złamaniem?

WordPress, Joomla czy Drupal – które oprogramowanie jest najbardziej podatne na ataki?

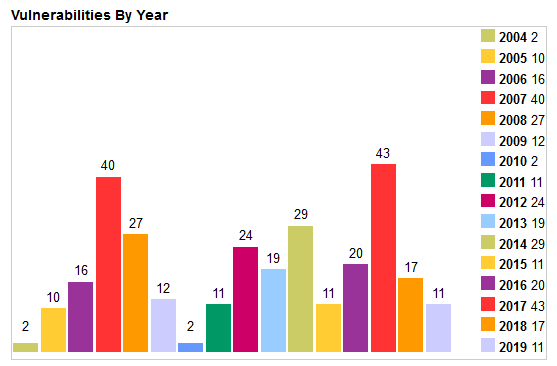

WordPress, Joomla oraz Drupal są najczęściej wybieranymi przez użytkowników aplikacjami do tworzenia stron internetowych. Przoduje w tym zwłaszcza WordPress, według danych z serwisu W3Techs odpowiada za działanie ponad 37% stron internetowych na całym świecie. Joomla oraz Drupal łącznie wybrało około 4% Internautów. Warto jednak wspomnieć o tym, że popularność tych aplikacji nie przekłada się na liczbę potencjalnych luk i błędów w działaniu, które mogą wpłynąć na włamanie i przejęcie dostępu. Każda z nich na przestrzeni lat miała wykryte podatności, które z biegiem czasu usuwano w kolejnych aktualizacjach.

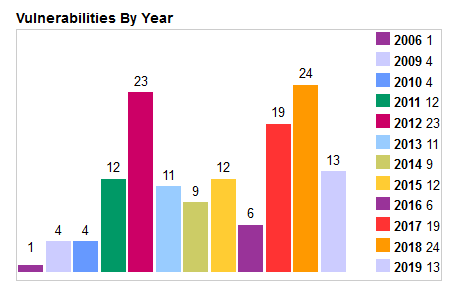

W popularnym serwisie CVE Details, zbierającym informacje o wykrytych błędach w oprogramowaniach, 3 wskazane CMSy (systemy zarządzania treścią) nie były wolne od wad.

Pamiętaj również, że liczba podatności nie jest zawsze wskaźnikiem, który świadczy, że jedna aplikacja jest bardziej bezpieczna od drugiej. Ważniejsza w tej kwestii jest liczba podatności krytycznych, które mogą w łatwy sposób dopuścić do „złamania” strony internetowej. Podatności o niskim ryzyku oraz małej szkodliwości nie są zazwyczaj wykorzystywane przez cyberprzestępców.

Jak zwiększyć bezpieczeństwo strony w WordPressie, Joomli lub Drupalu?

W przypadku każdego rozwiązania typu CMS kluczowe są 3 aspekty:

- Aktualizuj oprogramowanie strony internetowej, gdy tylko będzie taka okazja. Nie musisz tego robić co tydzień, ale przynajmniej raz na 1-2 miesiące zaloguj się do panelu zarządzania stroną i sprawdź, czy twórca aplikacji wydał aktualizację. Każda aktualizacja zawiera łatki bezpieczeństwa, usuwające podatności.

- Oprócz aktualizacji oprogramowania sprawdź aktualizacje dodatkowych modułów tj. wtyczki, motywy (zwłaszcza w WordPressie). Niestandardowe rozwiązania są częstym wektorem ataku. Jeżeli używasz wtyczki, która nie była aktualizowana od roku – warto sprawdzić, czy istnieje jej zamiennik.

- W przypadku WordPressa minimalizuj liczbę aktywnych wtyczek. Jeżeli w zasobach Twojej strony jest aktywna wtyczka, która nie pełni sensownej roli – usuń ją. Warto to robić, aby nie paść ofiarą ataku hakerów. Zapoznaj się z przypadkiem z 2020 roku, kiedy to przestępcy wykorzystali lukę w importerze wersji demonstracyjnych motywów od ThemeGrill i usuwali zawartości stron internetowych.

Zapoznaj się również z naszym poradnikiem, który wyjaśnia jak zabezpieczyć WordPressa przed większością zagrożeń w sieci.

Czym jest WAF i jak wpływa na bezpieczeństwo stron?

Ze względu na mnogość rozwiązań tj. aplikacje, wtyczki, motywy do oprogramowania CMS, zabezpieczenie strony internetowej bywa dużym wyzwaniem. Oprócz standardowych aktualizacji (np. WordPressa lub Joomli) warto zadbać o odgórną ochronę aplikacji na swoim hostingu. Do tego celu wykorzystuje się WAF (skrót od ang. Web Application Firewall). To warstwa ochronna dla aplikacji webowych (m.in. stron internetowych), która sprawdza i bada ruch wchodzący do aplikacji i wykonuje to bez konieczności podjęcia działań przez administratora. Najprościej ujmując – jest to strażnik Twojej witryny w sieci, który sprawdza, czy dane wywołanie strony lub skryptu jest w pełni poprawne i nie grozi „złamaniem” kodu oprogramowania.

Jakie rodzaje zagrożeń zwalcza WAF w home.pl?

Klienci usług hostingowych w home.pl mają do dyspozycji szeroki zakres ochrony swoich stron internetowych. System WAF jest stale aktualizowany, aby chronić serwisy nie tylko przed popularnymi atakami, wykorzystującymi luki programistyczne, ale także przed zagrożeniami, które pojawią się w przyszłości.

Do najczęstszych zagrożeń, które przyczyniają się do włamań na strony WWW należą:

- SQL Injection – to atak wykorzystujący lukę w aplikacji, umożliwiającą modyfikację zapytań do bazy danych. W ten sposób cyberprzestępcy „wstrzykują” kod, który może uszkodzić Twoją bazę MySQL.

- Cross Site Scripting – to popularny rodzaj ataku, który polega na osadzeniu w treści strony internetowej szkodliwego kodu. Efektem takiego ataku może być przechwycenie danych z plikami cookie, informacjami o sesji oraz wrażliwych informacji, które pozostawia na stronie użytkownik.

- Directory Traversal – ten rodzaj ataku jest bardzo specyficzny, ponieważ polega na wykorzystaniu podatności aplikacji i uzyskania dostępów do katalogów z plikami, do których użytkownik nie powinien mieć wglądu. Atak wykorzystywany jest często do przechwycenia wrażliwych informacji, ulokowanych „głęboko” na serwerze, a także do zdalnego uruchamiania złośliwego kodu.

- Command Injection – w tym przypadku atakujący wykorzystuję lukę w aplikacji i za pomocą dodatkowych poleceń może zmienić działanie strony bez konieczności wstrzykiwania złośliwego kodu. Ten atak jest często stosowany do przechwytywania danych z aplikacji, a nawet z całego serwera.

Aktywny WAF w home.pl zabezpiecza stronę przed wskazanymi atakami, a to z kolei pozytywnie wpływa na dostępność i poprawne działanie aplikacji. Pamiętaj – każde włamanie na stronę internetową i jej nieautoryzowana modyfikacja narażają Cię na utratę reputacji w oczach klientów. Atak wykorzystujący podatności aplikacji może doprowadzić również do wycieku danych (np. adresy email, imiona, nazwiska, loginy, hasła itd.).

Funkcja WAF jest szczególnie zalecana dla użytkowników, którzy korzystają z rozwiązań CMS do prowadzenia:

- sklepów internetowych (np. sklep Woocommerce na WordPressie),

- forum dyskusyjnego,

- serwisów informacyjnych,

- stron internetowych z formularzami kontaktowymi,

- innych witryn, które w jakimkolwiek stopniu zbierają dane tj. login, hasło.

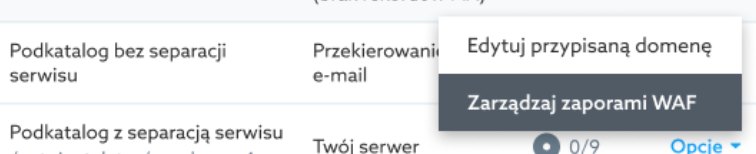

Jak włączyć WAF dla strony internetowej w home.pl?

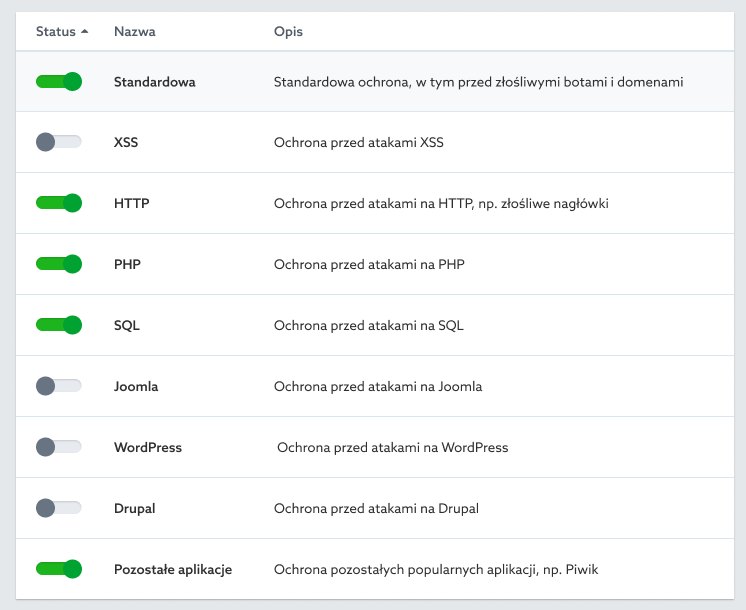

Funkcja WAF w home.pl jest bezpłatna i wymaga jedynie prostej aktywacji w Panelu Klienta. Przejdź do zakładki Usługi WWW, wybierz usługę hostingową, a następnie przejdź do listy przypisanych domen. Przy wybranej domenie, która kieruje na katalog ze stroną WWW, wybierz Opcje i Zarządzaj zaporami WAF.

W nowym oknie otrzymasz zestaw opcji ochrony dla wybranej domeny. W zależności od potrzeb możesz włączyć lub wyłączyć niektóre zabezpieczenia, jak również wybrać pakiet zabezpieczeń dla najpopularniejszych aplikacji CMS – WordPressa, Joomli oraz Drupala.

Szczegółową instrukcję znajdziesz w osobnym artykule o konfiguracji WAF dla strony internetowej w home.pl.

Bezpieczne strony internetowe dzięki WAF i DNSSEC w home.pl

Aktualizacja aplikacji CMS i dodatków do niej to pierwszy krok, aby zminimalizować ryzyko włamania na stronę internetową. Równie ważne są zabezpieczenia oferowane operatorów hostingu internetowego, a home.pl wspierając rozwój firm w Internecie nieustannie inwestuje w zwiększenie bezpieczeństwa usług. Oprócz nowych możliwości ochrony WAF przed popularnymi atakami sieciowymi każdy klient ma do dyspozycji bezpłatną ochronę DNSSEC dla domen internetowych.

Ochrona protokołu DNSSEC zabezpiecza domenę przed próbą modyfikacji odpowiedzi powracającej z serwera. Dzięki temu cyberprzestępcy nie mogą przejąć zapytania i manipulować ruchem dla użytkownika końcowego. W ten sposób użytkownik sieci ma pewność, że strona końcowa pochodzi z autoryzowanego źródła. Sprawdź, jak aktywować DNSSEC w Panelu Klienta.

Zarówno DNSsec jak i WAF są nowoczesnymi rozwiązaniami do ochrony stron internetowych, a klienci korzystający z domen oraz hostingu w home.pl mogą korzystać z tych funkcji za darmo.