Zapowiadane na październik 2024 zmiany w polskim prawie wprowadzające obowiązki wynikające z dyrektywy NIS 2, zostały przesunięte. Nie powinno to jednak wiele zmieniać z perspektywy przedsiębiorców, których będą one dotyczyć. Warto wykorzystać ten dodatkowy czas, żeby zdążyć się przygotować. Tym bardziej, że na realizację obowiązków będzie niewiele czasu. Tłumaczymy, jak to zrobić.

Dyrektywa NIS 2 w pigułce

Unijna dyrektywa NIS 2 niesie ze sobą ważną i dużą zmianę dla wielu przedsiębiorców. Jedni się jej spodziewają, innych może zaskoczyć. Jej implementacja do polskiego prawa będzie oznaczać, że część firm zostanie po raz pierwszy “przymuszona” do wprowadzenia procedur związanych z cyberbezpieczeństwem. Mają być obowiązki, a co za tym idzie kontrole i kary.

Przedsiębiorcy sami będą musieli zbadać czy ich firmy zostaną objęte nowymi obowiązkami z zakresu cyberbezpieczeństwa. Jeśli ta autoweryfikacja wypadnie pozytywnie, będą zobligowani do szybkiego wdrożenia całego systemu procedur i narzędzi, a to czy on działa, państwo może przetestować dosłownie “w boju”.

Duża odpowiedzialność i nowe obowiązki mają spaść też na osoby zarządzające przedsiębiorstwami. To one będą regularnie rozliczane z tego, czy nowe procedury działają, a ich pracownicy wiedzą, jak postępować.

Uwaga – poniższy artykuł omawia planowane zmiany w prawie w oparciu o projekt ustawy o KSC z października 2024 r.

Czego boją się polscy przedsiębiorcy?

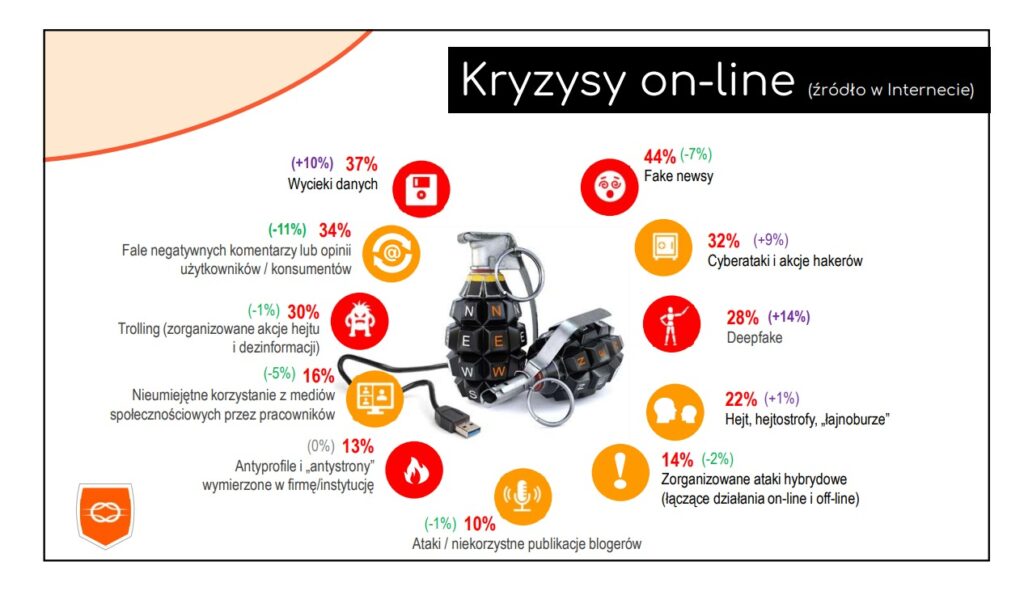

Polskie firmy (ale też instytucje) najbardziej boją się kryzysów, które swoje źródła mają w internecie. Tak wynika z badania Kryzysometr 2024 przeprowadzonego przez Alert Media Communications. Na liście “największe zagrożenia 2024” potencjalne kryzysy online wyprzedziły trudności gospodarcze, problemy z produktami czy wpływ polityki na firmę.

Kryzysem internetowym, którego w kontekście 2024 r. boi się najwięcej ankietowanych są:

- Fake newsy (44 proc.)

- Wycieki danych (37 proc.)

- Fale negatywnych komentarzy (34 proc.)

- Cyberataki oraz akcje hakerów (34 proc.).

Jednocześnie, porównując nastroje rok do roku, autorzy raportu wskazują, że to przed wyciekami i atakami obawy rosną.

I trudno powiedzieć, że są to strachy na wyrost jeśli popatrzy się na oficjalne dane CERT Polska (to zespół zajmujący się m.in. obsługą incydentów bezpieczeństwa). Z podsumowania roku 2023 wynika, że instytucja odnotowała ponad 80 tys. incydentów bezpieczeństwa. To dwa razy więcej niż rok wcześniej.

Miliony Polek i Polaków nie umieją bezpiecznie korzystać z internetu

Dość zużyty dowcip mówi, że ludzie dzielą się na takich, którzy już robią kopie zapasowe i tych, którzy będą je robić. Patrząc na dane CERT, spokojnie możemy przyjąć że ta sama zasada dotyczy podejścia do cyberbezpieczeństwa. Unijne prawo, które kryje się pod tajemniczym skrótem “NIS 2”, to tak naprawdę sygnał, że tego tematu nie można już odkładać na później. Tym bardziej, że poziom wiedzy w zakresie cyberbezpieczeństwa niekoniecznie rośnie proporcjonalnie do liczby ataków.

W ubiegłym roku GUS zbadał umiejętności cyfrowe Polaków. Ponad 30 proc. przebadanych zadeklarowało, że choć ma doświadczenie w korzystaniu z internetu, nie posiada żadnych umiejętności związanych z bezpieczeństwem (Raport Społeczeństwo informacyjne w Polsce w 2023 r.).

Oznacza to tyle, że prawdopodobnie miliony z nas nie mają bladego pojęcia, jak uniknąć zagrożeń czyhających w internecie. Pytanie, która firma ma pewność, że jej pracownicy mieszczą się w grupie deklarującej, że wie co robi w sieci?

Czy wiesz kto i kiedy „włączył” internet w Polsce? Pamiętasz IRC, czasy świetności Gadu-Gadu, portalu Tenbit? A może interesuje Cię, jak Polacy korzystają z internetu, na tle innych nacji? O tym i wielu innych ciekawych faktach przeczytasz w raporcie „Od modemu do 5G. Trzy dekady internetu w Polsce”, który home.pl przygotowało razem z Polityką Insight. Zachęcamy do lektury.

Co to jest NIS 2?

Podsumowując, trudno się dziwić że UE chce wyznaczenia pewnego minimum standardów w zakresie cyberbezpieczeństwa. NIS to skrót od “Network and Information Security” (bezpieczeństwo sieci i informacji), a “2” oznacza tyle, że jedno NIS już było. Jako pierwsze europejskie prawo w zakresie cyberbezpieczeństwa odegrało swoją rolę, natomiast przestało odpowiadać na skalę potrzeb (pamiętaj: tylko w Polsce liczba incydentów wzrosła w ciągu roku o sto procent!).

M.in. z tego powodu powstała NIS 2.

Kiedy do Polski wejdzie NIS2?

Pierwotnie w Polsce regulacje NIS 2 miały wejść w życie 17 października 2024 r., wraz z nowelizacją ustawy o krajowym systemie cyberbezpieczeństwa. Jaka będzie skala i zakres tych zmian można było wnioskować m.in. z projektu ustawy, dostępnego od kwietnia 2024 r. Na początku października 2024 jednak, na skutek kolejnych prac nad ustawą, pojawiła się nowa wersja projektu, a tym samym stało się jasne, że termin 17 października nie będzie dotrzymany.

Kiedy więc NIS 2 wejdzie w życie w Polsce? W momencie pisania tego artykułu konkretna data nie była podana. Nieoficjalnie mówi się o I kwartale 2025 r.

Odsunięcie w czasie wprowadzenia nowych obowiązków nie powinno jednak wiele zmieniać z perspektywy przedsiębiorców, których będą dotyczyć nowe regulacje. Warto wykorzystać ten dodatkowy czas, żeby dobrze zdążyć się do tego przygotować.

Kogo dotyczy NIS 2?

Jakie firmy powinny przygotować się na NIS 2? Po pierwsze te, które już wcześniej były elementem krajowego systemu cyberbezpieczeństwa. Po zmianie prawa jednak wykaz podmiotów, które będą musiały się dostosować, zdecydowanie się poszerzy. Zostaną one też podzielone na dwie kategorie: podmioty kluczowe i ważne oraz wpisane do specjalnego wykazu.

Pierwszym kryterium decydującym o tym czy podmiot będzie uznawany za kluczowy, czy za ważny – co ma duże znaczenie w kontekście późniejszych obowiązków i ewentualnych konsekwencji – będzie działanie w jednej z kilkunastu branż, które będą wymienione w ustawie.

Drugim jest wielkość – co do zasady należy przewyższać wymogi dla średniego przedsiębiorstwa.

Piszemy “co do zasady”, ponieważ nowe zapisy ustawy odnośnie NIS 2 zawierają rzecz jasna sporo wyjątków, które w szczególnych przypadkach kwalifikują do tego grona inne firmy niezależnie od wielkości.

Tym samym, skutki NIS 2 mogą bezpośrednio dotyczyć nie tylko dużych, ale też mikro czy małych przedsiębiorców.

Jeśli chcemy mieć pewność czy nowe prawo nas dotyczy, najlepiej skonsultować się z prawnikiem. Jest to o tyle ważne, że firmy będą musiały dokonać samoidentyfikacji i z własnej inicjatywy złożyć wniosek o wpis do wspomnianego wykazu podmiotów kluczowych lub ważnych.

Według październikowego projektu ustawy, na samoidentyfikację i wpis ma być 3 miesiące od momentu spełnienia ustawowych wymogów. Spóźnialscy będą mogli zostać przez urzędników zarejestrowani bez pytania.

Co jednak ciekawe, możliwe jest trafienie do wykazu nawet jeśli wydaje się, że niewiele mamy wspólnego z jego wymogami.

W jaki sposób?

Mogą to zrobić ograny państwa. Jednym z powodów takiej odgórnej decyzji może być świadczenie usług o istotnym znaczeniu na poziomie krajowym lub wojewódzkim albo mających znaczenie dla dwóch lub więcej branż z ustawowej listy.

NIS 2 i obowiązki przedsiębiorców

Co zatem będą miały zrobić te firmy, które trafią do wykazu podmiotów kluczowych albo ważnych? Podstawowy obowiązek to: “wdrożenie systemu zarządzania bezpieczeństwem w systemie informacyjnym wykorzystywanym w procesach wpływających na świadczenie usługi przez ten podmiot”.

Co to właściwie oznacza? Projekt prawa nam to nieco wyjaśnia, tzn. wymienia 5 zadań, jakie ten system ma w praktyce spełniać. Mówiąc najprościej: ma zapobiegać zagrożeniom, ale być na nie gotowy oraz wiedzieć, jak postępować, jeśli jednak one wystąpią.

Zadania związane z przygotowaniem się do potencjalnych incydentów:

- Szacowanie ryzyka wystąpienia incydentu oraz zarządzania tym ryzykiem.

- Zbieranie informacji o zagrożeniach i podatnościach.

Zadania związane z zapobieganiem incydentom:

- Wdrożenie środków technicznych i organizacyjnych (nowoczesnych, ekonomicznych, skalowalnych, adekwatnych) np. polityk szacowania ryzyka czy kontroli dostępu, stosowanie bezpiecznych środków komunikacji elektronicznej.

Zadania związane z działaniami w momencie wystąpienia incydentu:

- Zarządzanie incydentami.

- Stosowanie środków ograniczających wpływ incydentu na bezpieczeństwo systemu.

Lista ta jest wspólna dla podmiotów kluczowych i ważnych.

Pamiętaj! Nie ma jednego rozwiązania, które pokryje powyższe obowiązki. To do przedsiębiorców należy weryfikacja, jakie obszary IT w ich firmie wymagają poprawienia. Mogą to być m.in. procesy związane z tworzeniem kopii zapasowych, zapewnienie jednolitego poziomu bezpieczeństwa dla urządzeń z danym systemem operacyjnym, a nawet zarządzany przez Microsoft 365 cyfrowy obieg dokumentów.

Jak się przygotować do NIS 2

Zadania, które wymieniliśmy powyżej w projekcie ustawy są bardziej szczegółowo opisane, nie zawierają jednak konkretnych wskazówek dotyczących procedur czy oprogramowania, które zagwarantuje zgodność z dyrektywą NIS 2.

Dlaczego? Ponieważ w całej zmianie chodzi o wdrożenie systemu działań, a nie tylko pojedynczych rozwiązań. Jednocześnie nie da się przyłożyć do każdej branży i działalności tej samej miary, dlatego indywidualnie trzeba zdecydować, co w kontekście danej firmy czy instytucji publicznej będzie oznaczało spełnienie wymogów.

Przykład – firma korzystająca z licencji na pakiety Google Workspace może zastanowić się nad zakupem usług rozszerzających nadzór nad bezpieczeństwem użytkowników np. Cloud Indetity Premium. Takich rozwiązań może być jednak znacznie więcej.

Co też ważne, ponieważ system to zespół naczyń połączonych, mamy obowiązek też zadbać o to by partnerzy, u których kupimy oprogramowanie, byli wiarygodni i mogli pochwalić się odpowiednią jakością usług i produktów. Musimy też być świadomi ich podatności.

Cyberbezpieczeństwo to gra zespołowa

Jeśli zdarza Ci się latać samolotami, to wiesz że procedury związane z tym środkiem transportu na różnych lotniskach są niemal identyczne. Przed każdym lotem wysłuchujemy podobnych komunikatów, a załogi wykonują podobne zestawy czynności w tej samej kolejności.

Powtarzalność zachowań i obowiązków wszystkich uczestników tego procesu, to system bezpieczeństwa w czystej postaci. Dzięki wyciąganiu wniosków z doświadczeń i solidarnemu stosowaniu ustalonych zasad, latanie jest obecnie najbezpieczniejszym środkiem transportu. Nie bez przyczyny jednak mówi się, że procedury te pisane były krwią.

Analogiczny system, oparty na wymianie informacji, a tym samym ulepszania procesów na podstawie różnorodnych doświadczeń, ma zadziałać w przypadku internetu. Podmioty kluczowe i ważne mają obowiązek zbierać informacje o zagrożeniach i podatnościach systemu, ale powinny też tymi informacjami dzielić się z innymi.

Pamiętaj: właściwa ochrona urządzeń firmowych to absolutna podstawa. Ważne pliki np. zawierające dane klientów, będą kusić cyberprzestępców. Dlatego warto wdrożyć oprogramowanie antywirusowe na większą liczbę urządzeń.

Szefie, tej odpowiedzialność nie delegujesz

Odpowiedzialność za wykonywanie obowiązków w zakresie cyberbezpieczeństwa ponosi kierownik albo kierowniczka danego podmiotu. Jeśli w firmie takich osób jest więcej, to jedna wskazana albo wszyscy.

To szefostwo odpowiada za to czy firma ma pieniądze na niezbędne środki i je wdrożyła, a zespół zna procedury i umie obsługiwać narzędzia. Co ważne, delegowanie nie zwalnia z tej odpowiedzialności. Prawo dodatkowo nakłada obowiązek corocznego, udokumentowanego szkolenia się kierowników i kierowniczek podmiotu.

Uprawnione instytucje mogą przeprowadzić ocenę systemu bezpieczeństwa wykorzystywanego przez podmioty kluczowe i ważne. Na czym polega taka ocena? Na przeprowadzeniu testów mających na celu wykrycie podatności, czyli de facto… w boju.

NIS 2 – kary i konsekwencje

Co grozi za ewentualne braki i niedociągnięcia? Kary pieniężne mają być nakładane zarówno na podmioty, jak i kierowników i kierowniczki nimi kierujące. W pierwszym przypadku górna granica ma wynosić 10 mln euro lub 2% przychodów za ub. rok obrotowy, w drugim do 600 proc. otrzymywanego przez osobę ukaraną wynagrodzenia.

Jeżeli natomiast podmiot kluczowy albo podmiot ważny będzie naruszać przepisy ustawy, powodując bezpośrednie i poważne cyberzagrożenie dla obronności, bezpieczeństwa państwa, bezpieczeństwa i porządku publicznego lub życia i zdrowia ludzi albo zagrożenie wywołania poważnej szkody majątkowej lub poważnych utrudnień w świadczeniu usług, wtedy kara może wynieść nawet 100 mln zł.

Obowiązki związane z NIS 2 o których możesz nie wiedzieć

Pomijając techniczne aspekty związane z dostosowaniem się do przepisów, podmioty kluczowe i ważne muszą liczyć się z innymi obowiązkami. Jest to m.in. tworzenie dokumentacji bezpieczeństwa, obsługa incydentów i informowanie o ich wystąpieniu w wyznaczonym czasie (zależy od podmiotu i typu incydentu), sprawozdawczość. Podmioty będą musiały też na własny koszt przeprowadzać cykliczne audyty bezpieczeństwa.

W codziennej działalności podmioty kluczowe i ważne mają obowiązek edukowania swoich klientów w zakresie zagrożeń i sposobów radzenia sobie z nimi. Preferowanym sposobem jest robienie tego poprzez własną stronę internetową (a propos: Twoja firma ją ma, prawda?).

Obowiązkowo będzie trzeba też m.in. informować użytkowników swoich usług o poważnym incydencie, jeżeli będzie miał on niekorzystny wpływ na ich świadczenie.

***

Na realizację większości nałożonych zadań będzie zaledwie kilka miesięcy od wejścia w życie ustawy lub spełnienia przesłanek uznania za podmiot kluczowy lub podmiot ważny. I choć opisane przez nas działania będą dotyczyć tylko wybranych firm i instytucji, warto zastanowić się czy nie jest to dobry moment, żeby zweryfikować wiedzę naszych pracowników i procedury bezpieczeństwa, bez względu na to czy mamy taki obowiązek wynikający z prawa. Nie ma zasady, która by mówiła, że cyberataki dotyczą tylko “dużych”, one naprawdę mogą dotknąć każdego.