Na oficjalnym blogu PrestaShop pojawił się wpis dotyczący potencjalnego zagrożenia, wykorzystującego lukę w zabezpieczeniach sklepu, który może skutkować przejęciem dostępu do zasobów aplikacji. W celu zapewnienia bezpieczeństwa nasi administratorzy dokonali audytu wszystkich sklepów opartych na silniku PrestaShop w home.pl, a właściciele usług zagrożonych wspomnianym błędem zostaną poinformowani o konieczności dokonania odpowiednich modyfikacji. Jeżeli prowadzisz sklep internetowy PrestaShop poza home.pl, skorzystaj z poniższego rozwiązania.

Jeżeli chcesz, aby Twój sklep z PrestaShop działał na stabilnej i bezpiecznej platformie hostingowej, monitorowanej przez całą dobę – sprawdź ofertę hostingu dla PrestaShop w home.pl.

Jak usunąć krytyczny błąd w aplikacji PrestaShop?

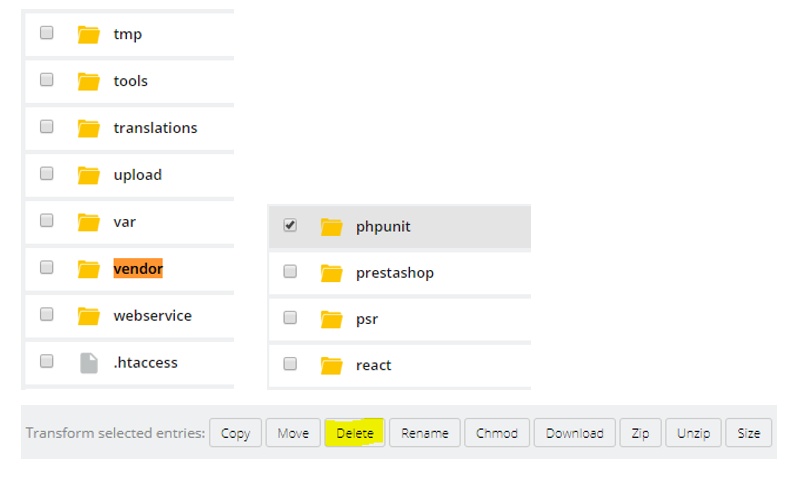

Złośliwe oprogramowanie umieszcza niechciane pliki w dwóch lokalizacjach w głównym katalogu instalacyjnym PrestaShop:

- <katalog_prestashop >/vendor

- <katalog_prestashop>/modules/<nazwa_modułu>/vendor

Aby dostać się do katalogów na swoim serwerze, musisz połączyć się z nim poprzez klienta FTP lub skorzystać z wbudowanego rozwiązania, które znajdziesz bezpośrednio w panelu home.pl, czyli tzw. webFTP.

Następnie należy przejrzeć wyżej wymienione lokalizacje, w tym każdy z katalogów danego modułu oddzielnie. Jeśli w katalogu ‘vendor’ odnajdziesz podkatalogi o nazwie ‘phpunit’ – należy je usunąć.

Jak tylko usuniesz niechciane katalogi z serwera, dokonaj aktualizacji wszystkich modułów oraz motywów z poziomu panelu PrestaShop.

Nie masz dostępu do FTP w swoim sklepie lub nie wiesz, czy Twój sklep jest narażony na atak? Skorzystaj z pomocy naszych specjalistów pod adresem https://home.pl/prestashop-konfiguracja/#formularz