Korzystasz regularnie z darmowych sieci WiFi np. na dworcach, lotniskach lub w centrum miasta? Zabezpiecz swoje urządzenie (laptop, smartfon) przed potencjalnym zagrożeniem, jakie wynika z użycia niezaszyfrowanego ruchu sieciowego. Darmowa sieć jest łakomym kąskiem dla cyberprzestępców i nie ma znaczenia, czy potencjalną ofiarą jest głowa rodziny, pracownik medyczny lub właściciel dużej firmy. Jak na bezpieczeństwo internetowe wpływa antywirus z wbudowanym VPN?

Jak działa VPN?

Ochrona prywatności w sieci publicznej jest tak samo ważna jak zabezpieczenie komputera przed zagrożeniami w postaci szkodliwego oprogramowania czy ataków hakerskich. Z jednej strony można używać polecanego antywirusa do ochrony swojego komputera i osobnego VPNa zabezpieczającego poufność w sieci publicznej. Z drugiej strony warto rozważyć zainstalowanie oprogramowania, które łączy obie funkcjonalności.

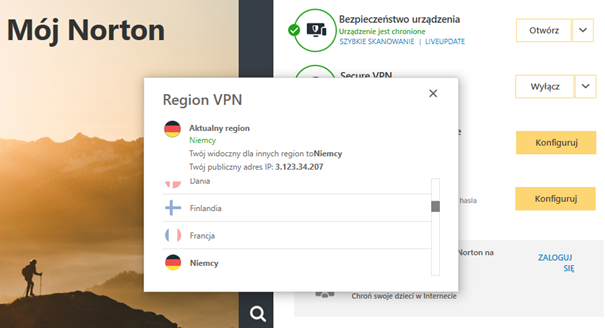

Aktywny VPN przekierowuje szyfrowany ruch internetowy z komputera lub smartfona do jednego z wybranych przez Ciebie serwerów zlokalizowanych na całym świecie. Skorzystanie z połączenia przez VPN maskuje również ruch przed Twoim dostawcą usług internetowych oraz innymi użytkownikami sieci. Skorzystanie z tego typu usługi ułatwia również uzyskanie dostępu do treści, która jest ograniczona ze względu na geolokalizację (np. Wielka Brytania, USA). Jedną z aplikacji, która łączy możliwości antywirusa z VPN jest Norton 360. Ze szczegółami zapoznasz się po kliknięciu w poniższy przycisk:

Czy publiczna sieć WiFi jest bezpieczna?

Z otwartą siecią publiczną WiFi można połączyć się w wielu miejscach np. w hotelu, pociągu, galerii handlowej lub urzędzie. Właściciele tzw. hotspotów oferują bezpłatny dostęp użytkownikom znajdującym się zasięgu. O ile sprawdzenie np. rozkładu jazdy komunikacji miejskiej jest stosunkowo bezpieczne, to już korzystanie z poczty elektronicznej, social mediów czy logowanie się do systemów firmowych za pomocą publicznej sieci WiFi niesie za sobą poważne ryzyko przejęcia istotnych danych.

Jakie rodzaje ataków mogą spotkać użytkownika korzystającego z publicznej sieci WiFi bez VPN?

Z uwagi na to, że publiczne sieci WiFi są szeroko dostępne i często nie posiadają hasła – nie zabezpieczają w sposób wystarczający poufności użytkowników podpiętych do Internetu za ich pośrednictwem. Wynika z tego wiele zagrożeń mogących skutkować m.in. utratą dostępu do prywatnych lub służbowych kont, przejęciem dostępu poczty elektronicznej, kradzieżą pieniędzy, danych bądź uzyskaniem kontroli nad urządzeniami IoT (Internet of Things). Jakie zagrożenia mogą czekać na użytkowników korzystających z niezabezpieczonych sieci publicznych?

Monitoring aktywności użytkownika

Aktywność w otwartej sieci publicznej jest bardzo prosta do przechwycenia. Użytkownik bez dostępu do VPN podczas podłączenia w otwartej sieci WiFi naraża się na monitoring swojej aktywności m.in. na przechwycenie haseł dostępowych, przesyłanych treści dokumentów, a ostatecznie na przejęcie przez cyberprzestępców prywatnych i firmowych kont.

Bliźniacze sieci WiFi

Jednym z największym zagrożeń są klony sieci bezprzewodowej, które cyberprzestępcy tworzą w pobliżu aktywnego źródła otwartego WiFi np. kawiarni, hotelu, lotniska. Fałszywa nazwa punktu dostępu, np. WiFi_nazwa_hotelu_2 ma skłonić użytkownika (przykładowo – gościa hotelu) do połączenia się z tą siecią bez podawania hasła. W wyniku braku zabezpieczeń haker, który stworzył sieć, otrzymuje informacje o całej aktywności użytkownika.

Podstawianie fałszywych stron logowania

Na podstawie śledzenia aktywności użytkownika cyberprzestępca w odpowiednim momencie może „podstawić użytkownikowi podrobioną stronę logowania np. do bankowości internetowej, poczty elektronicznej lub portali firmowych. Nieświadomy właściciel urządzenia podpiętego do sieci publicznej wpisuje dane autoryzacyjne do swojego konta. Tym sam przekazuje je hakerowi, który natychmiast przystępuje do drugiego etapu ataku tj. kradzieży środków, danych, tożsamości itd.

Udostępnianie oprogramowania backdoor

W sytuacji, gdy niezabezpieczone urządzenie użytkownika połączy się z otwartą siecią WiFi, cyberprzestępcy mogą wysłać na komputer/ smartfon złośliwą aplikację z luką backdoor, przez którą mogą przeprowadzić kolejny atak. Po zainstalowaniu będzie ona zbierać i przekazywać dane poufne o aktywności użytkownika (odwiedzone strony, hasła, przesyłane dane) i przekazywać je cyberprzestępcom, również po odpięciu urządzenia od sieci publicznej.

Jak bezpiecznie łączyć się z siecią WiFi?

Jeżeli zdarza Ci się korzystać z otwartych sieci WiFi warto rozważyć podstawowe zabezpieczenie, jakim jest VPN. Dzięki korzystaniu z wirtualnej sieci prywatnej cała Twoja aktywność w sieci jest zaszyfrowana, a potencjalny cyberprzestępca nie przechwyci Twojej aktywności, geolokalizacji czy przesyłanych informacji/plików. Przy aktywnym połączeniu VPN możesz bezpiecznie logować się do bankowości elektronicznej, poczty elektronicznej i serwisów social media bez obaw o kradzież haseł dostępowych.

Czy darmowy VPN jest bezpieczny?

Warto w tym miejscu wspomnieć, że na rynku funkcjonuje wielu dostawców bezpłatnych rozwiązań VPN. Specjaliści od bezpieczeństwa w sieci nie zalecają jednak ich instalacji na urządzeniach domowych i firmowych. Darmowe VPN wyróżniają się bowiem:

- dużymi ograniczeniami w dostępności serwerów,

- mniejszą przepustowością i wydajnością sieci,

- niejasną i często kontrowersyjną polityką prywatności (operator darmowego VPN może wykorzystywać logi połączeń do celów marketingowych),

- przestarzałymi metodami szyfrowania połączenia,

- ograniczeniami technologicznymi np. dostępności aplikacji na 1-2 platformy.

Jak działa VPN w Norton 360?

Jednym z polecanych rozwiązań, docenianych zarówno przez użytkowników domowych jak i biznes jest pakiet narzędzi Norton 360, w ramach którego oprócz protokołu VPN wchodzi optymalna ochrona antywirusowa, kopia zapasowa danych w chmurze, biznesowy menedżer haseł czy moduł ochrony rodzicielskiej. Jak prezentuje się sam VPN w Norton 360?

VPN oferowany w ramach licencji oprogramowania antywirusowego Norton 360 to kompleksowe narzędzie do zabezpieczania poufności aktywności użytkownika w sieci. VPN od Norton 360 zapewnia:

- Poufność i zabezpieczenie danych podczas korzystania z otwartych sieci WiFi;

- Szyfrowanie ruchu sieciowego, w tym zabezpieczenie aktywności, haseł dostępowych i przesyłanych danych;

- Blokadę sieciowych mechanizmów śledzących, w tym botów badających ruch pod kątem reklamowym i marketingowym;

- Zmianę lokalizacji serwera wychodzącego, dzięki czemu możesz nie tylko ukryć swoją geolokalizację, ale również otrzymać dostęp do materiałów zablokowanych w Twoim kraju.

Jaki pakiet Norton 360 wybrać?

Pakiety narzędzi ochrony Norton 360 to optymalne rozwiązania sprawdzające się zarówno do zabezpieczenia urządzeń domowych, jak i komputerów biznesowych. W zależności od wybranego wariantu program antywirusowy Norton 360 posiada:

- Bezpieczny VPN;

- Moduł kontroli rodzicielskiej;

- Ochronę przed zagrożeniami pochodzącymi z Internetu;

- Firewall dla komputerów z Windows lub MacOS;

- Inteligentny Password Manager;

- Ochronę kamery internetowej;

- Kopię zapasową danych – backup w chmurze.

Zapoznaj się z porównaniem pakietów Norton 360, które znajdziesz m.in. w ofercie antywirusów w home.pl.

Jeżeli szukasz dodatkowych informacji – sprawdź, jakie możliwości antywirusa do bankowości elektronicznej mogą ochronić Twój cyfrowy portfel.