Pamiętasz czasy, kiedy wystarczyło zapamiętać jedno lub maksymalnie 2 hasła do najważniejszych kont w internecie tj. poczta email? Dzisiaj swój ślad cyfrowy zostawiamy w wielu miejscach, rejestrujemy się nawet w kilkudziesięciu serwisach, forach lub aplikacjach zakupowych. To z kolei zwiększa ryzyko, iż nasza tożsamość zostanie skradziona lub wycieknie z bazy popularnego sklepu internetowego.

Jak się przed tym uchronić?

Nie wszystko zależy od nas, ale jest sposób, aby zminimalizować ryzyko wykorzystania tych danych przeciwko nam. Tym czymś jest 2FA, czyli dwuetapowa weryfikacja.

Co to jest 2FA (dwuetapowa weryfikacja)?

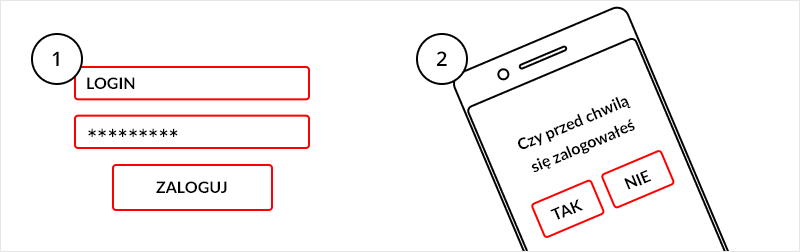

2FA (ang. 2 Factor Authentication) to mechanizm bezpieczeństwa, który na etapie logowania wysyła do użytkownika dodatkową prośbę o potwierdzenie, że jest rzeczywistym właścicielem danego konta.

Potwierdzenie jest wysyłane najczęściej na 3 sposoby:

- jako wiadomość SMS z jednorazowym kodem do wpisania w oknie logowania (wymagane jest podanie numeru telefonu podczas rejestracji – zazwyczaj serwis wymusza to na użytkowniku)

- jako wiadomość z jednorazowym kodem wysyłana na główny adres email podany podczas rejestracji (lub oznaczony jako zapasowy)

- jako jednorazowy token lub powiadomienie push w aplikacji mobilnej (np. banku)

Dwuetapowa weryfikacja ma za zadanie dodać warstwę, która chroni konta użytkowników nawet w sytuacji, gdy dane logowania (tj. login i hasło) zostaną przechwycone w wyniku działania szkodliwego wirusa lub poprzez wyciek bazy danych do sieci.

Czy silne hasło jest wystarczająco bezpieczne?

Na to pytanie warto sobie odpowiedzieć w formie kaskadowej.

- Hasło słownikowe z dodanym znakiem specjalnym i jedną wielką literą jest lepszym rozwiązaniem niż hasło słownikowe napisane wyłącznie małymi literami.

- Hasło złożone z różnorodnych znaków jest lepsze niż hasło słownikowe w jakiejkolwiek formie.

- Unikalne i silne (czyt. złożone z wielu różnych znaków, w tym specjalnych) hasło jest lepszym rozwiązaniem niż stosowanie podobnego hasła na wielu kontach jednocześnie.

Hasło to jednak wciąż ciąg znaków. Może brzmieć banalnie (np. AlaMaKota123), jak również bardziej kreatywnie (np. 8h1VT51c6Y1!!pk0), ale w bazie danych sklepu lub strony internetowej zostanie zapisane w dokładnie taki sam sposób. I będzie tak samo bezpieczne (do momentu wycieku).

Dlatego też dwuetapowa weryfikacja (2FA) jest dzisiaj niezbędna – traktuj ją jako dodatkową polisę dla Twojego bezpieczeństwa w sieci.

Nie ulega jednak wątpliwości, że w internecie dominuje trend nakazujący stosowanie unikalnych, trudnych, złożonych haseł do każdego loginu. Jest to z pewnością dobre rozwiązanie, bo używając tej metody nie dajesz przestępcom większych szans na użycie tych samych danych do logowania w innych miejscach. To oczywiście działałoby na Twoją niekorzyść.

Nie masz głowy do zapamiętania rozmaitych, unikalnych kombinacji? Skorzystaj z menadżera haseł, który przechowa w sejfie wszystkie dane za Ciebie. Aplikacje tego typu posiadają również wbudowane generatory silnych haseł, dzięki którym przy każdej rejestracji będziesz w stanie nadać w łatwy sposób trudne, niesłownikowe i przede wszystkim (słowo-klucz!) unikalne hasło.

W dużym skrócie – jeżeli korzystasz z social media to zadbaj o to, aby Twoje konta na Facebooku, Instagramie, TikToku czy Linkedin miały różne dane dostępowe.

Menadżery haseł są dostępne na 2 sposoby:

- jako samodzielne usługi dla użytkowników prywatnych, a także dla firm tj. LastPass

- jako wydzielona funkcjonalność aplikacji antywirusowych. Tak działa np. Bitdefender Internet Security.

Dlaczego warto włączyć 2FA na swoich kontach internetowych?

Dodatkowa weryfikacja i bezpieczeństwo, jakie oferuje 2FA nie podlega w zasadzie dyskusji. Co więcej – ta metoda ochrony konta jest coraz częściej stosowana w aplikacjach sprzedażowych, społecznościowych, rozrywkowych itp. Coraz trudniej będzie ci korzystać z rozwiązań, które nie oferują dwuetapowej weryfikacji (określanej również jako dwuskładnikowe uwierzytelnianie). I będzie to dla Ciebie korzystne!

Zwróć również uwagę, że 2FA jest skutecznie wykorzystywane w narzędziach administracji publicznej np. Profil Zaufany, czy aplikacjach bankowych przy zatwierdzaniu płatności przelewem. Banki stosują również wyrywkowo dodatkową ochronę w postaci kontaktu telefonicznego i weryfikacji danych osobowych przy transakcjach o wyższej wartości. To już nie tylko 2FA, ale MFA (wieloetapowa weryfikacja).

Microsoft do spółki z Google i Apple ogłosił inicjatywę, która ma w przyszłości wprowadzić mechanizm „zero-password”, czyli kompletną rezygnację z haseł przy logowaniu. Efektem prac będzie większe bezpieczeństwo danych użytkowników i minimalizacja ryzyka przejęcia kont przy wycieku danych w sieci.

Jaka metoda weryfikacji 2FA jest bezpieczna?

Samo korzystanie z mechanizmów 2FA wydatnie zwiększa bezpieczeństwo przy korzystaniu z kont w social media lub innych serwisach. W zależności od zastosowanej technologii użytkownik skorzysta z takich metod dodatkowej weryfikacji jak:

- Wiadomości SMS – to absolutne minimum w dziedzinie 2FA, aczkolwiek warto pamiętać, że SMSy nie są najlepszym rozwiązaniem ponieważ ktoś może pokusić się od duplikację Twojej karty SIM (taki przypadek opisał np. serwis Niebezpiecznik)

- Wiadomości email – to również często stosowana metoda dodatkowej weryfikacji. Sytuacja może się jednak skomplikować w momencie, gdy hasło do konta email było takie samo, jak do innego loginu, który wyciekł do sieci. Cyberprzestępca może użyć Twojego maila do potwierdzenia logowania, a Ty nie będziesz nawet o tym wiedział.

- Jednorazowy kod/token w aplikacji mobilnej – to zdecydowanie bardziej odporna na złamanie forma uwierzytelniania użytkownika. Po pierwsze cyberprzestępca ma bardzo mało czasu na jego przechwycenie – kod lub token jest tworzony tylko w aplikacji i co ważne, jest aktualny tylko przez 30 do 60 sekund. To bardzo mało na ewentualne wykorzystanie tej informacji. Po drugie – złodziej musiałby dysponować fizycznie tym smartfonem, znać PIN, a także kod do odblokowania ekranu – to o wiele więcej danych do złamania po drodze niż dostęp do SMS lub maila.

Do innych, bardziej zaawansowanych metod podwójnej weryfikacji należą także:

- token sprzętowy – jest nim m.in. klucz U2F, który podpinasz do laptopa lub komputera jak dysk USB. Szyfruje oraz weryfikuje on dane przesyłane do przeglądarki i na tej podstawie zatwierdza (bądź nie) dostęp. Klucze U2F są jedną z bardziej skutecznych metod do walki z phishigniem.

- biometria – w niektórych systemach lub aplikacjach do weryfikacji wykorzystuje się np. czytnik palców. Stosują to m.in. banki oraz operatorzy telefonii komórkowych.

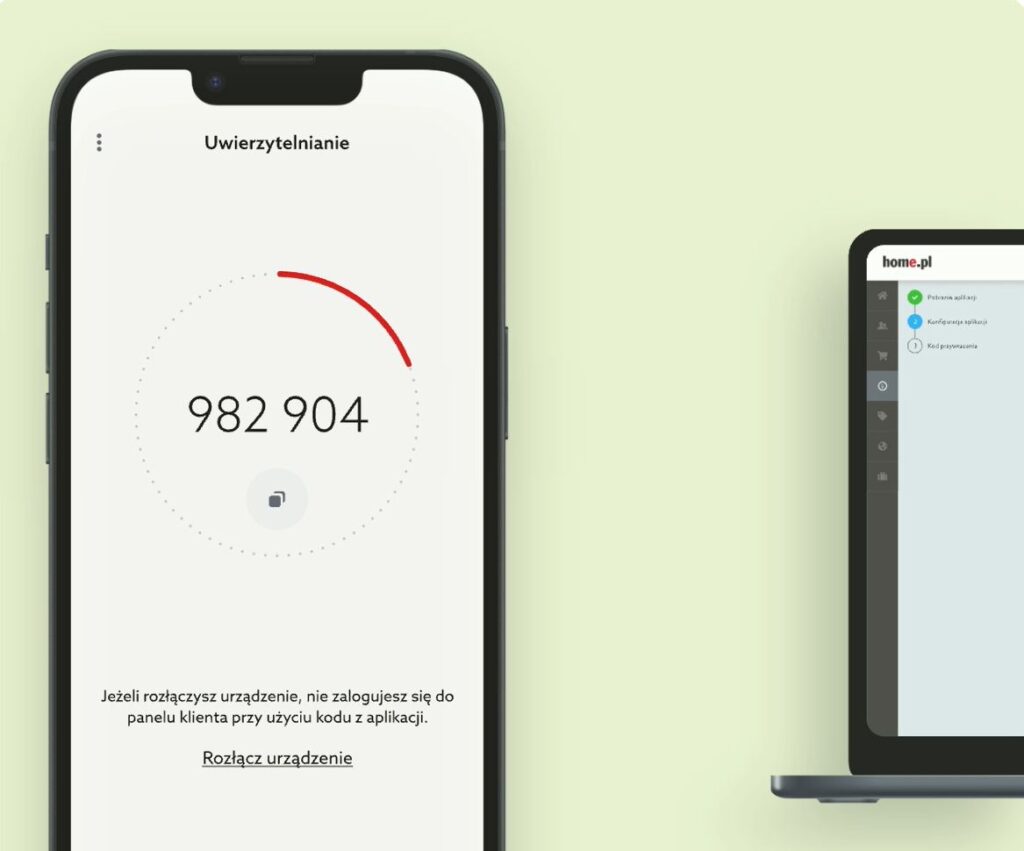

Korzystając z usług w home.pl możesz za darmo skorzystać z ochrony 2FA dla swojego konta w Panelu klienta. Wystarczy do tego aplikacja mobilna home.pl, dostępna na iOS oraz Androida. Szczegóły na ten temat znajdziesz na stronie https://home.pl/2fa.

Kod przywracania dla 2FA – czy to jest potrzebne?

2FA jest świetnym, nowoczesnym rozwiązaniem, ale nawet jemu przyda się dodatkowe zabezpieczenie. Może się przecież zdarzyć, że Twój smartfon ulegnie uszkodzeniu, wpadnie do garnka z gotującą się wodą lub po prostu zostanie skradziony. W takich sytuacjach Twoją polisą ubezpieczeniową będzie klucz (kod) przywracania dostępu do aplikacji 2FA.

Przechowuj go zawsze w bezpiecznym, niezależnym miejscu np. zaszyfrowanym folderze w chmurze, zaszyfrowanym pliku. Pomocny w tym będzie także menadżer haseł, gdzie dodasz klucz do osobnego folderu na liście danych dostępowych.

Chcesz zyskać spokój na 2 lata i chronić swój komputer oraz przechowywać hasła w wygodnym menadżerze? Sprawdź ofertę Bitdefeder Internet Security:

Dlaczego nie warto wyłączać uwierzytelniania 2FA?

Mechanizm 2FA powstał w celu zwiększenia bezpieczeństwa kont internetowych na całym świecie. Mowa tutaj nie tylko o serwisach social media, ale także bankowości elektronicznej, narzędziach biznesowych, serwisach rozrywkowych lub platformach do zakupów internetowych.

Warto więc zadać sobie pytanie – skoro aktywowałeś dodatkową ochronę, to po co ułatwiać przestępcom internetowym pracę poprzez jej wyłączenie?

Pytania o rezygnację z 2FA pojawiają się najczęściej wśród niedoświadczonych użytkowników np. w grach pokroju Fortnite, albo na platformach Google i Steam. To dobry moment, aby edukować takich internautów i uświadamiać, że 2FA to przede wszystkim bezpieczeństwo ich tożsamości w sieci.

Dlaczego nie warto wyłączać 2FA na kontach internetowych?

- W pewnych przypadkach będzie to nawet niemożliwe. Sprawdź przykład z Facebook Protect.

- Każde dane (login oraz hasło) traktuj, jakby były dostępne dla wszystkich. Zawsze mogą przecież paść łupem hakera, który pozyska bazę danych danego serwisu, na co jako użytkownik nie masz wpływu. 2FA chroni Twoje konto przed takimi sytuacjami.

- 2FA jest dzisiaj standardem bezpieczeństwa, a nie jednorazową modą.

- Aktywacja 2FA trwa maksymalnie 1-2 minuty. To naprawdę mało, jak na mechanizm chroniący dostęp do Twoich danych osobowych, konta bankowego itp.

Aplikacje z 2FA do zabezpieczania kont w internecie

Nie ma na świecie ujednoliconej metody dwuetapowej weryfikacji. Znaczna część portali lub serwisów bazuje na rozwiązaniach zewnętrznych dostawców lub integrują 2FA w swoich aplikacjach – działa tak m.in. Facebook, gdzie kody jednorazowe generowane są w samej aplikacji mobilnej (menu Ustawienia bezpieczeństwa i logowania), aczkolwiek w niedalekiej przyszłości serwis ten będzie zachęcał do przejścia na wybrane poniżej rozwiązania.

W różnych serwisach dostawcy stosują integracje z popularnymi aplikacjami 2FA – Google Authenticator lub Microsoft Authenticator.

Google Authenticator

To prosta, przejrzysta aplikacja, w której kody do dwuetapowej weryfikacji generowane są co 60 sekund. Przed korzystaniem z tego rozwiązania upewnij się się, że dany portal/serwis umożliwia połączenie z Google Authenticator. Jeżeli tak – do konfiguracji wystarczy zeskanowanie kodu QR, jaki wyświetli się w ustawieniach profilu serwisu (przez przeglądarkę). W ten sposób aplikacja skojarzy dla jakiej strony uruchomić mechanizm kodów jednorazowych.

W Google Authenticator zgromadzisz profile 2FA dla różnych stron, platform rozrywkowych lub innych aplikacji. Co ważne – dla bezpieczeństwa nie wszystkie kody 2FA są zawsze widoczne po uruchomieniu aplikacji. W momencie logowania do danego serwisu będzie konieczne „dotknięcie” palcem w dany profil, aby kod został wygenerowany (odkryty).

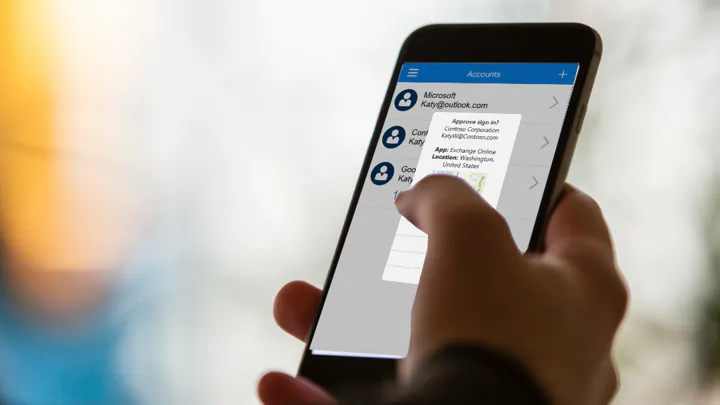

Microsoft Authenticator

Aplikacja konkurencyjna dla Google Authenticator, pochodząca od twórców systemu Microsoft oraz pakietów Microsoft 365 z komunikatorem Teams. Działa na podobnej zasadzie, aczkolwiek kładzie ona szczególny nacisk na zabezpieczenia biometryczne – użytkownicy korzystający ze smartfonów obsługujących odcisk palca będą z tej funkcji zadowolone.

Aplikacja mobilna home.pl

Jeżeli korzystasz z usług home.pl, takie jak domeny czy hosting, to możesz za darmo aktywować w Panelu klienta ochronę 2FA. Logowanie do panelu odbywać się będzie wówczas dwuetapowo – najpierw musisz podać login i hasło, a następnie tymczasowy kod logowania, wygenerowany przez aplikację mobilną home.pl. Poznaj zasady jej działania pod adresem https://home.pl/2fa. Dzięki temu dostęp do twojego konta, faktur i ustawień usług będzie chroniony.