Ofiarą cyberataków dzisiaj pada niemal każdy użytkownik internetu – osoby fizyczne oraz małe i duże przedsiębiorstwa. Jedną z najczęściej stosowanych metod na wyłudzenie danych jest phishing. To, czy damy się złapać na tzw. „haczyk”, w dużej mierze zależy od naszej wiedzy i ostrożności. Jak się obronić przed tym zjawiskiem i co może zrobić firma, aby zminimalizować ryzyko wycieku informacji lub utraty dostępu do danych?

Czym jest phishing?

Phishing ma na celu „złowienie ofiary”, a konkretnie uzyskanie od niej wrażliwych danych np. loginu, hasła, czy dokumentu z poufnymi informacjami. Atak ten często przybiera formę starannie przygotowanej wiadomości e-mail, SMS-a lub nawet rozmowy telefonicznej. Niezależnie od stosowanej przez oszustów metody, celem jest najczęściej kliknięcie w link, który przekierowuje na fałszywą stronę internetową lub instaluje szkodliwe oprogramowanie na urządzeniu.

Jeżeli pracujesz na jakichkolwiek danych związanych ze swoimi klientami – jesteś potencjalnym celem ataku phishingowego. Dlatego też warto poznać najprostsze sposoby na weryfikację bezpiecznej strony WWW.

Jak wykonywany jest phishing?

Jeśli phishing polega na uzyskaniu poufnych danych i wykorzystaniu ich na niekorzyść firmy, taki atak najczęściej udaje się dzięki działaniom podejmowanym przez samego poszkodowanego. Schemat działania wygląda najczęściej tak:

- Przestępca przygotowuje wiadomość e-mail, która wygląda jak automatyczny email np. z banku (logo banku, grafiki, stopka, domena itd.). Wysyła ją do wielu odbiorców, a w treści prosi o pilne zalogowanie się do bankowości elektronicznej. Podaje również prawdopodobny i wiarygodny powód np. zalegająca płatność za rachunek lub sprawdzanie bezpieczeństwa hasła.

- Użytkownik klika w link i przenosi się na fałszywą stronę banku – ta wygląda identycznie jak prawdziwa.

- Ofiara wpisuje dane logowania: login, hasło. To w tym miejscu oszust przechwytuje poświadczenia ofiary, dzięki którym loguje się na prawdziwej stronie banku i wykonuje podejrzane działania.

Powyższy przykład wygląda jak atak wymierzony w losowych użytkowników. I tak najczęściej wyglądają założenia samego ataku – wiadomość ma trafić do jak największej liczby użytkowników, a odpowiedzą na nią wyłącznie Ci, którzy nie zachowają należytej ostrożności. Dlatego tak ważny jest czynnik ludzki!

Jak chronić firmę przed atakiem hakerskim (phishingiem)?

Jak chronić siebie i swoich współpracowników przed phishingiem oraz innymi rodzajami ataków hakerskich? Metody dzielone są na 2 obszary, które warto przeanalizować w kontekście swojej firmy:

- zabezpieczenia infrastruktury IT,

- dobre nawyki pracowników.

O ile w pierwszym przypadku odpowiedzialność stoi po stronie dostawcy oprogramowania i technologii, tak w drugim kluczowy jest przywołany wyżej czynnik ludzki. Innymi słowy – nawet najlepsze zamki w drzwiach nie uchronią Cię przed kradzieżą jeżeli dasz złodziejowi do ręki klucze.

Uwierzytelnianie dwuskładnikowe i wieloskładnikowe (2FA/MFA)

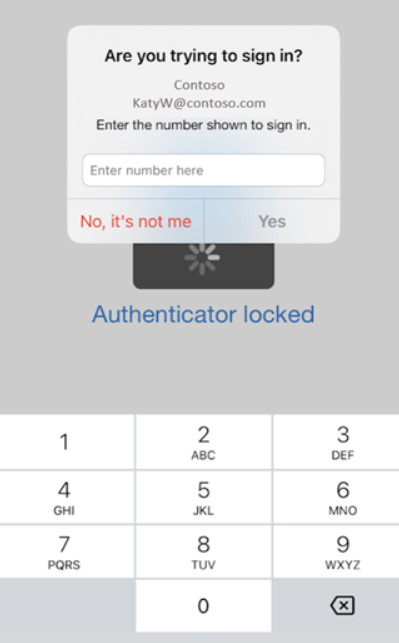

Tam, gdzie jest to możliwe, włącz uwierzytelnianie wieloskładnikowe, które wymaganie dodatkowego poświadczenia od pracownika podczas logowania do konkretnej aplikacji na służbowej platformie. Poleca się korzystanie z mobilnych aplikacji weryfikujących logowania tj. Google Authenticator. Dzięki dodatkowemu uwierzytelnieniu oszust nie uzyska dostępu do konta pracowniczego, nawet jeśli wykradnie login i hasło.

Szkolenia dla pracowników

Cyberprzestępcy dzięki socjotechnice wykorzystują słabość czynnika ludzkiego. Zadbaj więc o rzetelne przeszkolenie pracowników z zakresu bezpieczeństwa w sieci ze szczególnym naciskiem na rozpoznawanie phishingu.

Takie szkolenia w Twojej firmie mogą zorganizować eksperci IT w formie stacjonarnej. Jeśli jednak wolisz korzystać z rozwiązania online, na rynku dostępnych jest wiele opcji szkoleń w formie elektronicznej oraz webinarów na temat cyberbezpieczeństwa.

Odbierz darmowe nagranie z webinaru dotyczącego bezpiecznego korzystania z Internetu.

Ochrona firmowych komputerów i smartfonów

Oprócz ostrożności pracowników zadbaj o odpowiednią ochronę służbowego sprzętu, który jest podłączony do sieci. Zwróć szczególną uwagę na urządzenia mobilne, które w dobie pracy zdalnej często łączą środowisko prywatne i służbowe.

Pomocne w tym zakresie będzie oprogramowanie antywirusowe z konsolą do zarządzania punktami końcowymi oraz wdrożenie połączeń przez VPN (Virtual Private Network).

Ochrona służbowej poczty email

Przestępca wysyła wiele maili do różnych potencjalnych ofiar. Jednak nie wszystkie wiadomości muszą do nich docierać, co dla użytkownika końcowego oznacza względny spokój. Nie zawsze tak jest i nawet najmniejszy błąd kosztuje sporo środków finansowych oraz reputacji.

Cyberprzestępcy to bardzo często wykwalifikowani informatycy, którzy potrafią ominąć niektóre zabezpieczenia. Dlatego warto wdrożyć dodatkowe narzędzia, które sprawdzają linki i załączniki poczty przychodzącej pod kątem zagrożeń, np. filtrujące bramki pocztowe lub aplikacje antywirusowe.

Sprawdzanie wiedzy pracowników

Jak ocenić, czy Twoja firma jest dobrze przygotowana na ataki phishingowe? – Rób sprawdziany! Przygotowanie szkoleń to tylko jeden z etapów zabezpieczania firmowych danych. Ważna jest również regularna weryfikacja, czy posiadana wiedza pracownika minimalizuje potencjalne ryzyko.

Po odbyciu szkolenia z cyberbezpieczeństwa wyślij pracownikom testową wiadomość, która będzie miała znamiona phishingu (podejrzany link, czy załącznik; prośba o podanie danych itp.). Niezapowiedziane ćwiczenia pozwolą Ci na ocenę, jakie obszary cyberbezpieczeństwa wymagają dodatkowego przepracowania.

Korzystaj z porad ekspertów ds. cyberbezpieczeństwa

Jednorazowe szkolenie jest bardzo dobrą bazą startową do bezpiecznego poruszania się w internecie. Pracownicy będą zwracali uwagę na kluczowe elementy treści i samodzielnie zweryfikują wiarygodność otrzymywanych wiadomości email.

Oszuści są jak najbardziej tego świadomi i dlatego „branża cyberprzestępcza” stale się rozwija. Jeśli to możliwe, pracownicy Twojej firmy powinni mieć dostęp do osoby, która specjalizuje się w dziedzinie cyberbezpieczeństwa i będzie służyć im pomocą w razie wątpliwości. Regularne konsultacje lub pojedyncze szkolenia przypominające będą bardzo przydatne.

Przeczytaj również