Przestępcy od dawna stosują technologie, w tym zdalny pulpit, by wzbogacać się kosztem nieświadomych ludzi. Dlatego AnyDesk, we współpracy z grupą hakerów „w białych kapeluszach”, założyli specjalną grupę, mającą na celu zwalczanie oszustów. Zobacz, jak pracują współcześni oszuści oraz ile pracy wymaga walka z ich działalnością.

Jak działały pierwsze oszustwa w sieci?

Odkąd funkcjonuje internet, przestępcy szukają sposobów na oszukanie innych użytkowników i „odciążenie” ich portfeli. Jedne z pierwszych, masowych ataków zaczęły się na platformie America Online (AOL) w latach 90. XX wieku i polegały na włamywaniu się na konta użytkowników.

Do potwierdzenia logowania na AOL wymagany był numer karty kredytowej. Hakerzy generowali numery kart losowo i sprawdzali zgodność. Kiedy numer karty pasował do adresu e-mail, przestępcy otrzymywali dostęp nie tylko do całej aktywności konta na AOL, ale także części danych płatniczych swojej ofiary.

Taka metoda ma niską skuteczność, lecz powtórzona przez przestępców wielokrotnie, okazała się bardzo lukratywna. Kiedy w 1995 roku America Online wprowadziła nowe zabezpieczenia, przestępcy zmienili wektor ataku i zaczęli wysyłać wiadomości e-mail podszywające się pod serwis społecznościowy i wyłudzające dane użytkowników. Współcześnie, ta metoda nazywana jest „phishingiem”.

Na czym polega praca oszustów internetowych?

Phishing dziś rozrósł się do jednego z największych zagrożeń dla wrażliwych danych, ponieważ nieuważni lub nieświadomi użytkownicy sieci są najłatwiejszymi ofiarami. Wraz z rozwojem internetu i narzędzi do pracy online, przestępcy zaczęli znajdować coraz bardziej wymyślne sposoby na oszukanie coraz większej liczby ludzi.

Współcześni hakerzy mają do dyspozycji zasoby całego internetu, w tym aplikacji do zdalnej obsługi komputerów. Ze względu na skalę i potencjalne „zarobki” z nielegalnej działalności, na świecie pojawiły się przedsiębiorstwa, które utrzymują się wyłącznie lub częściowo z oszustw.

Nocna zmiana w Delhi

Jednym z takich przedsiębiorstw jest DK Business Patron, z siedzibą w centrum zatłoczonego Delhi. Firma, przez swoje nielegalne działania, znalazła się w celowniku hakera, YouTubera i aktywisty Jima Browninga, który w filmie „Obława oszustów na żywo!” ujawnia wewnętrzną mechanikę nielegalnego przedsięwzięcia.

Korzystając ze swoich umiejętności i kontaktów, Browning włamał się do wewnętrznych systemów DK Business Patron, by śledzić i dokumentować działalność firmy. Na pierwszy rzut jest to normalna firma, która zajmuje się pomocą techniczną w sektorze informatycznym. Jednak sytuacja zmienia się diametralnie, kiedy w Delhi zapada mrok.

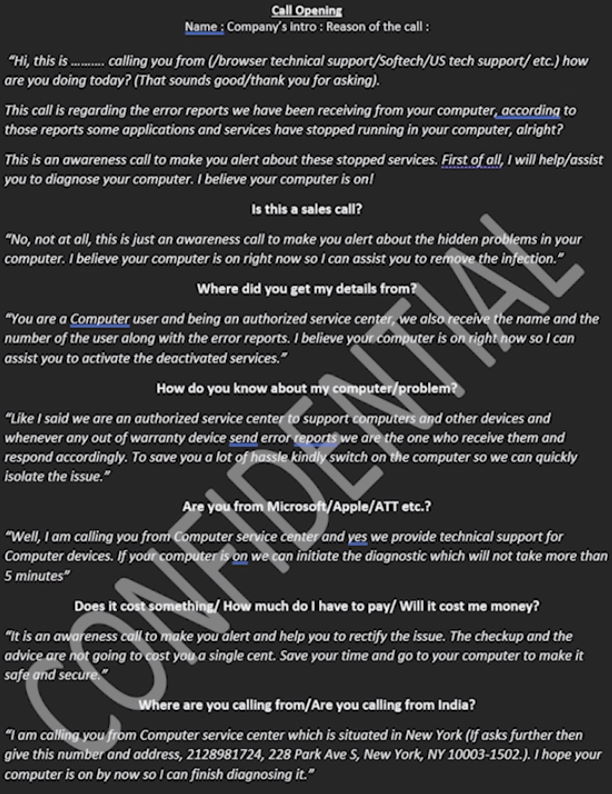

Nocna zmiana w DK Partner okazuje się być pełnoetatową farmą „scammerską”. Ofiary – zwykle z anglojęzycznych państw jak USA czy Wielka Brytania – wybierane są przy pomocy wiadomości phishingowych lub przez „dzwonienie na zimno”.

Po nawiązaniu kontaktu przestępcy podają się za przedstawiciela serwisu komputerowego, który obsługuje firmy jak Microsoft, Apple, czy np. telkom AT&T. Pod pretekstem pomocy, namawia ofiarę do zainstalowania „narzędzia diagnostycznego”, które często jest aplikacją do zdalnego pulpitu.

Rabuś za biurkiem

Po przejęciu kontroli nad urządzeniem zdalnym, pracownicy call-center otwierają zakładkę Usługi w Menadżerze zadań i pokazują, że niektóre z nich mają status „Zatrzymane”, co jest kompletnie naturalne dla każdego komputera. Jednak według przestępców, powodem zatrzymania usług jest brak aktywnej licencji, co wymaga uiszczenia opłat (na konto oszustów) lub dalszych prac serwisowych.

Mając zdalny dostęp do komputera, przestępcy mogą wykonywać przelewy z kont ofiary, pobierać dane lub kupować trudne do prześledzenia kody doładowujące do sklepów internetowych. Jeśli właściciel komputera (lub anioł stróż, jak Jim Browning) nie zareaguje w czas, ofiara ataku może pożegnać się ze swoimi oszczędnościami.

Ile oszustwa kosztują globalną ekonomię?

Istnieje duża dysproporcja w rodzajach cyberprzestępstw, które dotykają ludzi na całym świecie. Wcześniej wspomniany phishing wciąż jest najczęściej spotykaną metodą okradania internautów. Według danych zebranych przez Surfshark, w 2022 roku ofiarami samego phishingu padło nieco ponad 300 tysięcy ludzi, a ich średnia strata wynosiła 173 dolary.

Najczęściej spotykana, nie oznacza jednak najbardziej „intratnej”. Wyłudzanie danych zajmuje dopiero jedenaste miejsce w zestawieniu wysokości strat finansowych na skutek cyberprzestępczości, a jak wiemy z działalności delhijskiego call-center, phishing może prowadzić do dalszych i znacznie bardziej szkodliwych ataków.

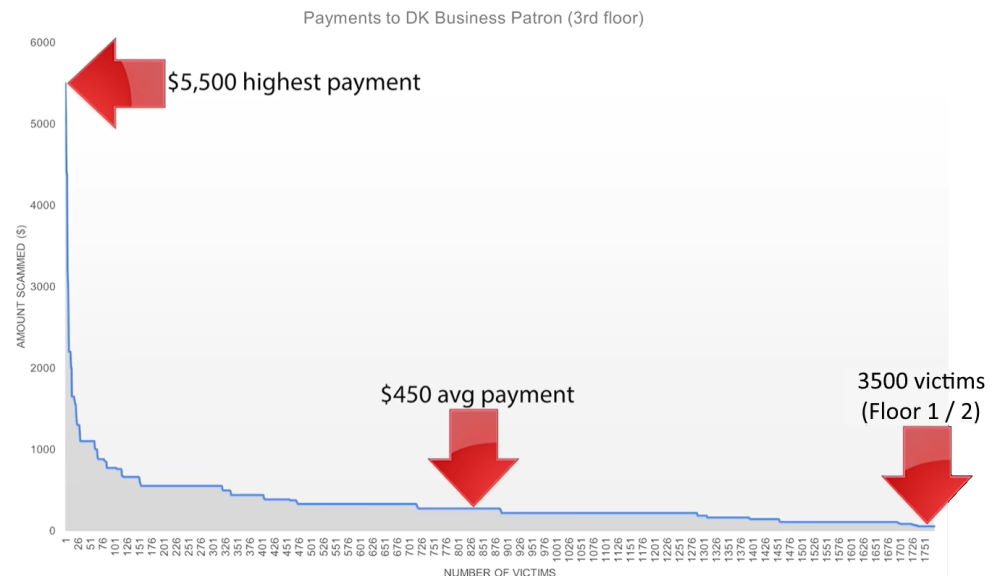

(oś pionowa: wysokość płatności, oś pozioma: liczba ofiar)

DK Patron Business, „firma” śledzona przez Jima Browninga, w ciągu dwóch lat oszukała 3500 osób, z czego najwyższa skradziona kwota wynosiła 5500 dolarów. W sumie organizacja zgromadziła 860 tysięcy dolarów, co jest małą kroplą w oceanie funduszy skradzionych przez internetowych złodziei.

„Oszustwa na wsparcie techniczne” plasują się na drugim miejscu, z 32 tysiącami poszkodowanych, którzy w ten sposób łącznie stracili aż 800 milionów dolarów. Daje kwotę prawie 25 tysięcy dolarów „na głowę”.

Największe straty (i zyski dla przestępców) przynoszą jednak oszustwa inwestycyjne, których ofiarami padło 30 tysięcy osób. Szkody są niewyobrażalnie wysokie – dane FBI szacują je na 3.3 miliarda dolarów.

Konsekwencje cyberprzestępstw lub ich brak

Korzystając ze swoich zasobów i dostępu do pełnej infrastruktury komputerowej oszustów, Browning skontaktował się z kilkoma ofiarami, by te złożyły zawiadomienie do lokalnej policji. Udało się wszcząć dochodzenie, które doprowadziło do policyjnej obławy biura DK Business Partner.

Niestety, nagrania z kamer monitoringu biura (których większość została wyłączona chwilę przed obławą) pokazują, że przestępcy musieli otrzymać ostrzeżenie. Kiedy pod wejściem zbierają się funkcjonariusze, w środku czyszczone są telefony i komputery.

W filmie, Browning stwierdza, że to, co pozostało na dyskach urządzeń, prawdopodobnie nie wystarczy, by postawić firmie zarzuty. Po obławie udało mu się także porozmawiać z szefem firmy, który stwierdził, że był zmuszony rozpocząć nielegalną działalność, by móc zapłacić pracownikom za wykonywanie legalnej części pracy.

Jak AnyDesk walczy z internetowymi oszustami?

Ze względu na wysokość strat i częste próby wyłudzenia danych nie tylko osób prywatnych, ale szczególnie dużych firm, przy pomocy ich oprogramowania, AnyDesk zdecydował się rozpocząć współpracę z twórcami i doświadczonymi „łowcami oszustów” jak Jim Browning, KitBoga oraz ScammerPayback.

Dlatego 16 maja 2023 AnyDesk ogłosił utworzenie grupy zadaniowej ds. zwalczania nadużyć finansowych.

Zaangażowani i doświadczeni specjaliści celowo zwabiają pracowników fałszywych infolinii i marnują ich czas. W tym czasie AnyDesk podejmuje odpowiednie działania, które dążą do całkowitego zablokowania przestępczego przedsiębiorstwa.

Działalność AnyDeska na tym się jednak nie kończy. Firma w swojej misji szuka sprzymierzeńców, jak np. organizacja zwalczająca spam – SpamHaus.

Na początku wspólnego projektu AnyDesk założył fundację „Fraud Fighters Foundation” i przekazał 10 000 dolarów na działania, mające na celu zapobieganie oszustwom. Fundusze zostaną przeznaczone na edukację i zwrot kosztów dla ofiar i zostaną rozdzielone zgodnie z rekomendacją AVAH Outreach Group.

Grupa AVAH Outreach specjalizuje się w zapobieganiu oszustwom poprzez monitorowanie call center i interweniowanie w celu ochrony ofiar w trakcie oszustwa.

AnyDesk jako narzędzie do zdalnego wsparcia

Praca zdalna i wsparcie online to już codzienność. Narzędzia AnyDesk są jednymi z najchętniej wybieranych aplikacji do zdalnego wsparcia IT. Zawdzięczają to nie tylko doskonałym funkcjom, poprawiającym wydajność pracy, ale też cenie, która mocno wyróżnia się spośród konkurencyjnych rozwiązań.

Jeśli zainteresowała Cię misja, której podjął się AnyDesk, w celu walki z cyberprzestępcami i chcesz poznać bliżej poszczególne narzędzia do pracy zdalnej, zapoznaj się z innymi naszymi artykułami: